php应用数据库权限配置不当是数据泄露等安全问题的根源,核心在于违背最小权限原则:应按模块拆分账户、限制系统库访问、利用mysql角色或postgresql行级安全策略,并通过iac实现权限审计与收敛。

PHP 应用中数据库权限配置不当,是导致数据泄露、越权操作甚至服务器沦陷的常见根源。问题核心不在于 PHP 本身,而在于开发或运维阶段赋予数据库账户的权限远超实际所需。

最小权限原则常被忽视

很多项目上线时直接使用 root 或 dba 账户连接数据库,或为应用账户授予 ALL PRIVILEGES。这等于把数据库的“总钥匙”交给前端代码——一旦 SQL 注入、配置文件泄漏或反序列化漏洞被利用,攻击者可直接执行 DROP DATABASE、LOAD_FILE()、SOURCE(若启用)等高危操作。

- 只读接口应仅授予 SELECT 权限,且限制到具体表(如

GRANT SELECT ON myapp.users TO 'web_ro'@'%') - 写操作账户避免拥有 CREATE、DROP、ALTER、GRANT OPTION 权限

- 禁止对

mysql、information_schema、performance_schema等系统库授权

连接账户与业务逻辑耦合过紧

一个典型问题是:整个应用(含用户注册、后台管理、定时任务)共用同一数据库账户。一旦前台接口存在注入点,攻击者就可能借该账户权限横向突破到后台功能区。

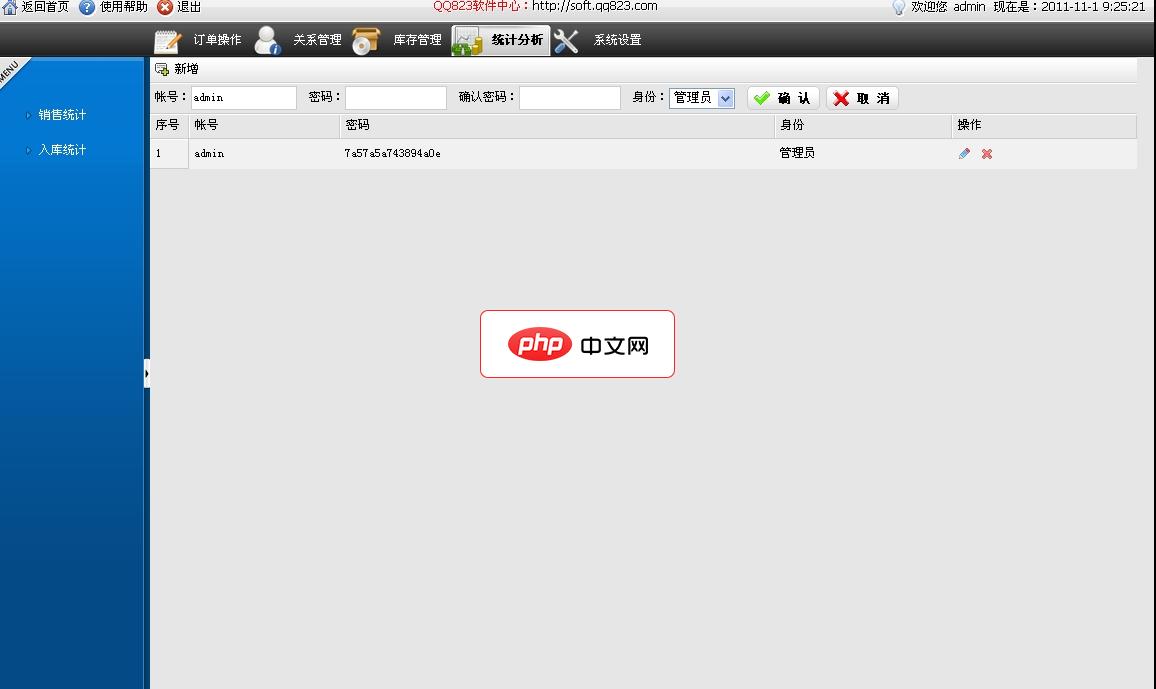

QQ823店铺进存销管理平台采用asp+Access开发,功能有:销售管理 定单管理 库存管理 客户管理 供应商管理 统计分析 系统权限管理等。 QQ823店铺进存销管理平台说明:管理帐号:admin管理密码:admin如修改数据库名称请修改DataBase/QQ823COM_DataBase.mdb系统要求虚拟主机要求:该系统无他特殊组件要求,asp+access虚拟机均可正常运行没有安装运行环

- 按模块拆分数据库账户:例如

web_app(仅业务表 CRUD)、admin_api(额外允许 UPDATE config 表)、job_worker(仅访问 task_queue 表) - 敏感操作(如密码重置、资金变动)应走独立服务或二次鉴权,不依赖数据库层权限隔离

- PHP 中硬编码账户密码或从未加密配置文件读取,会放大权限滥用后果

权限粒度控制能力被低估

MySQL 8.0+ 和 PostgreSQL 支持行级、列级甚至动态策略(如基于 SESSION 变量过滤),但多数 PHP 项目仍停留在库/表级粗粒度授权。

立即学习“PHP免费学习笔记(深入)”;

- MySQL 可通过 ROLE 管理权限组,配合

SET ROLE实现运行时切换,减少单一账户权限膨胀 - PostgreSQL 的 ROW LEVEL SECURITY (RLS) 能强制 WHERE 条件(如

user_id = current_setting('app.user_id')),使越权查询自然失效 - PHP 层需配合设置会话变量(如

PDO::exec("SET app.user_id = '123'")),才能激活底层策略

权限变更缺乏审计与收敛机制

开发测试阶段临时加的权限(如为调试开通 FILE 权限),往往随版本迭代遗留在线上环境。缺乏定期权限审查,导致“僵尸权限”堆积。

- 使用

SELECT * FROM mysql.user和SHOW GRANTS FOR 'xxx'@'%'定期导出权限清单 - 将权限定义纳入 IaC 流程(如 Ansible playbook 或 Terraform 模块),确保环境一致性

- 在 CI 阶段自动比对预设权限白名单,阻断非预期授权提交