近日我们帮助某客户追踪溯源一例入侵事件时,发现黑客在获取服务器权限之前利用网站的「zip 解压功能」上传了 webshell。由于此次的漏送利用方式在「攻击载荷的构造」与「实际解压路径」方面较有代表性,并且业界对「不安全解压」漏洞的关注度仍不够。因此我们编写了这篇报告,在报告中讲解了入侵溯源与漏洞发现的过程,并从安全开发和安全狗产品防护方案两个维度提出了一些安全建议,希望对行业有所补益。

值得注意的是,虽然该 CMS 已经做了相关防御配置,若在 CMS 的根目录下直接写入 JSP 文件是无法执行的,会报 403 错误。攻击者利用了 war 包会自动部署的特点,通过「目录穿越」的思路使 war 包跳出该 CMS 的根目录。

一、入侵溯源

某公司运维人员在深夜值班时发现系统存在一定异常,为了尽**查问题,客户联系了我司,海青实验室随后介入,进行溯源和分析,并提供后续的处置方案。

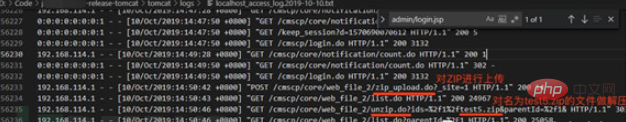

通过查看 Tomcat 的日志文件/logs/localhost_access_log.yyyy-MM-dd.txt可以发现,查看日志可以发现,攻击者曾经对网站的登录接口实施了爆破(对「POST /cmscp/login.do」接口的访问频率很高),如图所示。

注:爆破成功时的 HTTP 状态码是 302,而爆破失败时的 HTTP 状态码是 303。

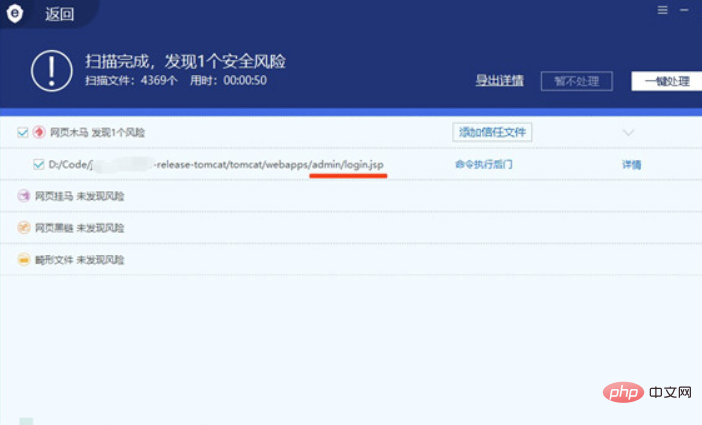

为了判断攻击者是否上传网站木马,使用网站安全狗的 Webshell AI 检测引擎对 Tomcat 的 webapps 目录进行扫描,可发现名为「/admin/login.jsp」的文件被识别为 Webshell(黑客对这一 Webshell 的命名具有一定的迷惑性),如图所示。

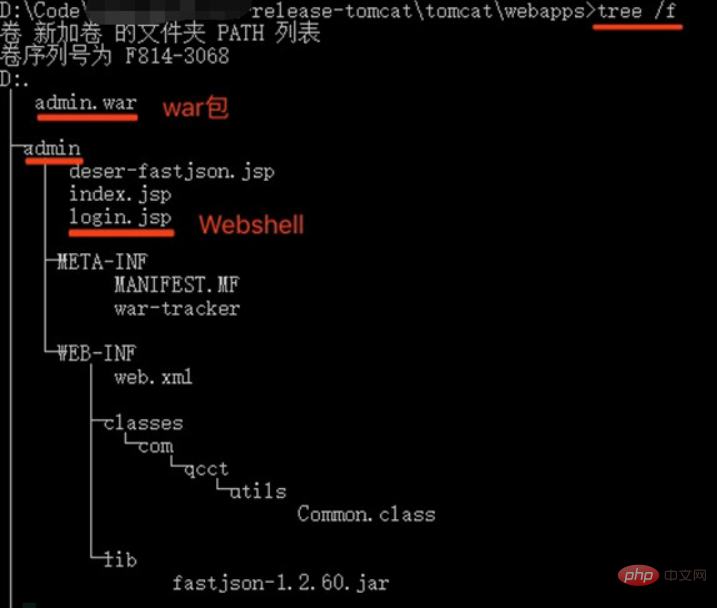

经过进一步人工确认,可判断该 jsp 文件确为 Webshell。并且它与 admin.war 这一文件的自动部署有关,如图所示。

那么这一 war 包是如何被上传到服务器的呢?继续对日志文件进行分析,在分析的时候重点关注「可能为文件上传功能的接口」。可以初步判断,黑客曾在使用该 Webshell 之前使用ZIP 上传和ZIP 解压功能,如图所示。

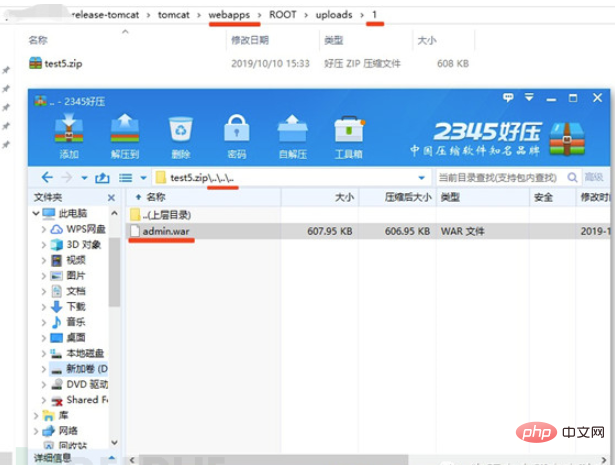

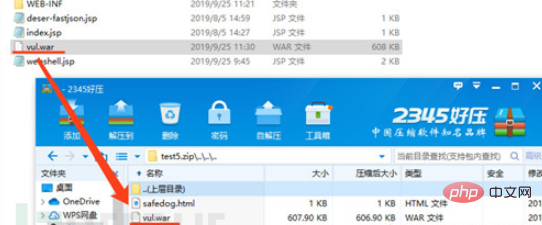

找到服务器上被文件解压接口调用的 test5.zip 文件,对之进行分析可以发现 admin.war 所处的路径是「test5.zip\..\..\..」。因而,该 ZIP 文件是黑客精心构造的恶意文件,它将使得该 war 包的解压路径不再是预设的「/uploads/1」目录,而是 Tomcat 的「webapps」目录,如图所示。

注:本文的恶意 zip 文件的生成方式

(1)执行以下 python 脚本,生成 test5.zip:

import zipfile if __name__ == "__main__": try:binary = b'<script>alert("helloworld")</script>'zipFile = zipfile.ZipFile("test5.zip", "a", zipfile.ZIP_DEFLATED) info = zipfile.ZipInfo("test5.zip")zipFile.writestr("../../../safedog.html", binary)zipFile.close()except IOError as e: raise e(2)将包含有 Webshell 的 war 包拖拽到「test5.zip」,如图所示。

二、代码审计

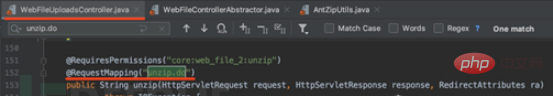

经过前面的入侵溯源分析可以初步断定,这次攻击与该 CMS 的「ZIP 解压接口」(GET /cmscp/core/web_file_2/unzip.do?ids={ids}&parentId={parentId})密切相关。该接口对应了 WebFileUploadsController.java 的 unzip 方法,如图所示。

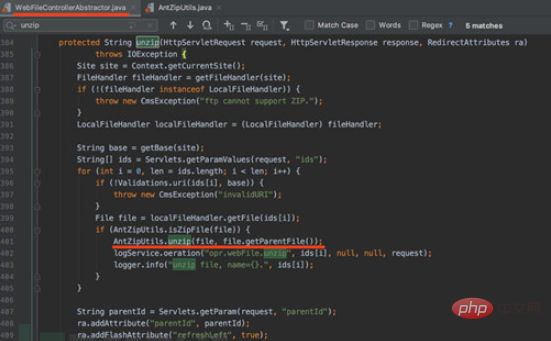

对 unzip 方法进行跟进,发现它的具体实现在 WebFileControllerAbstractor.java 中。可以发现,在对 zip 文件进行解压的时候,调用了 AntZipUtil 类的 unzip 方法,如图所示。

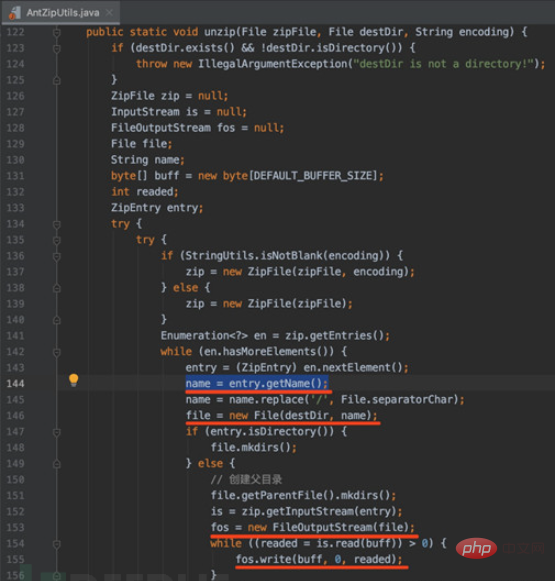

对 AntZipUtil 类的 unzip 方法进行跟进,可发现该方法未对 ZIP 压缩包里的文件名进行参数校验,就进行文件的写入。这样的代码写法会引发目录穿越漏洞,如图所示。

目前,海青实验室已将该漏洞提交 CNVD,并通知厂商进行修复。

三、总结

通过这则实例可以发现,解压功能的安全性可能对网站安全造成较大危害(以 Spring Integration Zip 开发组件为例,它也曾被爆出 CVE-2018-1261 这一「不安全解压漏洞」)。若网站的业务涉及了解压功能,建议更加重视安全开发的维度,除此以外安全狗也提供了相应的产品防御方案。

在安全开发方面,建议研发人员在实现解压算法时,从以下几个方面进行自查与限制:

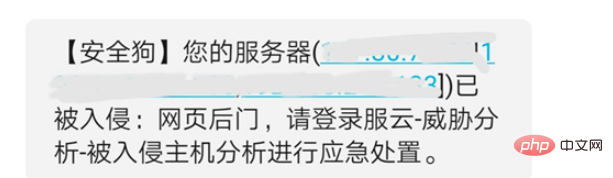

(1)是否限制压缩包内文件的扩展名例如:.war、.jsp、jspx、.jsp::$DATA(只影响 Windows 主机)(2)是否限制压缩包内文件的实际解压路径(3)是否限制压缩包内文件的总大小(以防压缩包**引发的拒绝服务攻击)(4)是否赋予Web 应用目录合理的权限此外,我们也建议用户选择可靠专业的安全产品,例如安装了安全狗产品的用户,一旦发生安全事件,将会自动收到系统发出的告警短信,以尽快介入处置,避免产生更大的损失。

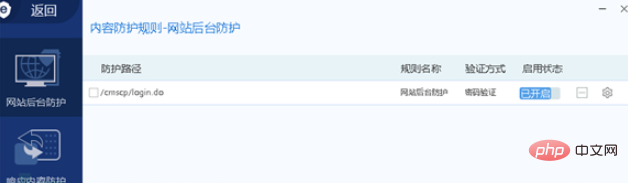

在「安全狗产品防御」方面,建议用户使用「网站安全狗」和「云御」的网站后台防护以及服务器狗的文件目录守护功能,云御和网站安全狗的网页后台路径保护功能可以实现针对网站后台暴破行为的防护。

云御后台防护功能如图所示:

网站安全狗后台防护功能如图所示:

服务器文件夹目录守护功能: