go网络服务需从tls加密、权限控制、依赖防护、编码漏洞四维度系统加固:禁用旧tls版本与弱密码套件,降权运行并限制文件访问,定期扫描依赖漏洞,校验用户输入防http头注入、redos等。

Go 语言开发的网络服务若直接暴露在公网,容易面临中间人攻击、未授权访问、依赖漏洞等风险。安全加固不是加个 HTTPS 就完事,而是从通信层、运行时权限、代码依赖和常见编码陷阱四个维度系统性防护。

TLS 加密:强制启用现代协议与强密码套件

仅调用 http.ListenAndServeTLS 不代表安全。默认配置可能兼容老旧 TLS 版本(如 TLS 1.0)或弱密码套件(如含 RC4、SHA1),易被降级攻击或破解。

建议显式配置 tls.Config:

- 设置

MinVersion: tls.VersionTLS12(推荐VersionTLS13),禁用 TLS 1.0/1.1 - 通过

CipherSuites明确指定强套件,例如tls.TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384等 AEAD 类型 - 启用

PreferServerCipherSuites: true,由服务端主导协商结果 - 使用

GetCertificate或GetConfigForClient支持 SNI 多域名证书动态加载

避免硬编码证书路径,改用环境变量或 secret manager 注入;证书私钥文件权限应设为 0600。

立即学习“go语言免费学习笔记(深入)”;

权限控制:最小权限原则落地到进程与文件系统

Go 二进制默认以当前用户身份运行,若用 root 启动 Web 服务,一旦存在 RCE 漏洞,攻击者将直接获得高权限。

实践方式包括:

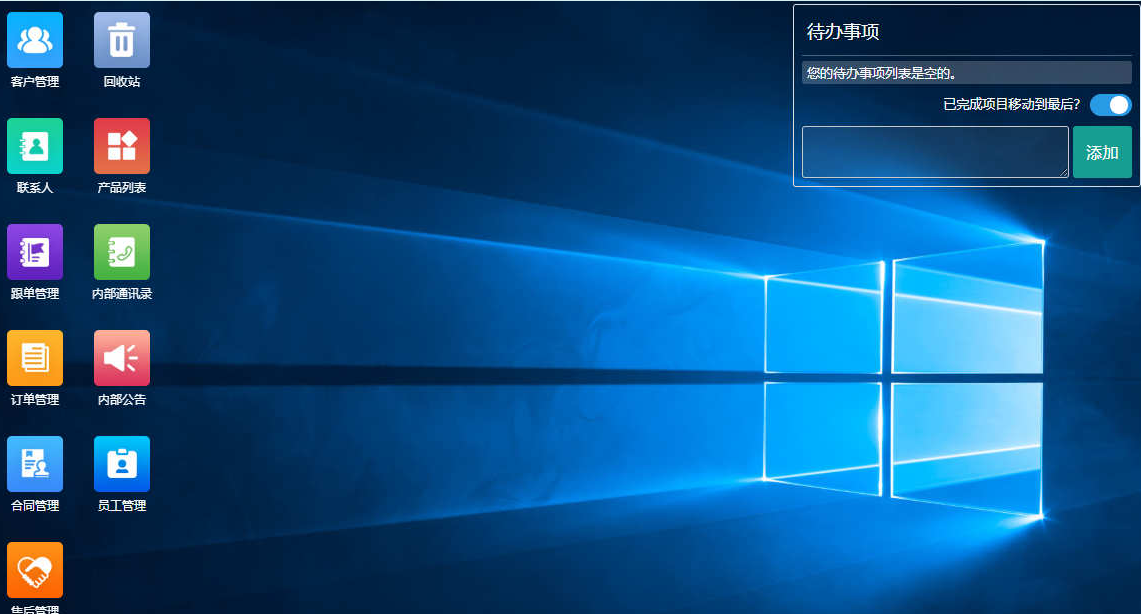

基于WEB的企业计算,php+MySQL进行开发,性能稳定可靠,数据存取集中控制,避免了数据泄漏的可能,采用加密数据传递参数,保护系统数据安全,多级的权限控制,完善的密码验证与登录机制更加强了系统安全性。

- 启动后立即调用

syscall.Setuid()和syscall.Setgid()降权(需先绑定端口,因bind()需要特权) - 使用

os.UserLookup("www-data")等获取非 root 用户 UID/GID,避免写死数字 - 限制文件系统访问:用

chroot(需 root 权限且较重)或更轻量的syscall.Chroot()+syscall.Chdir("/")(注意路径安全) - 敏感目录(如配置、日志、上传目录)设置严格 ACL,禁止 world-writable

容器部署时,应在 Dockerfile 中用 USER 指令切换非 root 用户,而非依赖入口脚本降权。

依赖与运行时漏洞防护:从构建到上线的链路管控

Go 的 go.mod 依赖易引入带 CVE 的间接包(如旧版 golang.org/x/crypto),且静态编译不等于无漏洞——部分漏洞存在于运行时行为(如反序列化逻辑、HTTP 头解析)。

关键动作:

- 定期执行

go list -u -m -f '{{if and (not .Indirect) .Update}}{{.Path}}: {{.Version}} -> {{.Update.Version}}{{end}}' all检查可升级项 - 用

govulncheck扫描项目(需GOVULNDB配置有效) - 禁用不安全的 stdlib 功能:如避免

template.ParseGlob加载任意路径模板;用http.StripPrefix防止路径遍历 - 对用户输入做白名单校验:URL 路径、Header 名、JSON 字段名等不直接拼接进系统调用或反射操作

CI 流程中加入 go vet -tags=nethttp 和自定义静态检查规则(如禁止 log.Printf("%s", userinput))。

常见编码漏洞规避:HTTP 层与数据处理细节

很多安全问题源于对 Go 默认行为的误用:

-

HTTP 头注入:不要用

w.Header().Set("Location", userProvided),需先校验是否含换行符(\r\n)或非法字符 -

JSON 反序列化绕过:禁用

json.RawMessage直接透传、避免interface{}接收未知结构体;启用DisallowUnknownFields() -

正则拒绝服务(ReDoS):避免用户可控输入参与构造正则表达式;对内部固定正则使用

regexp.Compile预编译,而非MustCompile(便于错误处理) -

竞态与内存泄漏:用

-race编译测试;HTTP handler 中避免长期持有 request body 引用(如未关闭req.Body导致连接无法复用)

所有对外响应内容(HTML/JS/JSON)启用 Content-Security-Policy、X-Content-Type-Options 等安全 Header,可用 secure 库或自定义 middleware 统一 注入。