sudoers 文件必须用 visudo 修改以避免语法错误锁死 root;nopasswd 有提权风险,应限定具体命令;sudo -u 默认清空环境变量,需透传 path 或用绝对路径;日志需启用 log_subcmds 等参数才记录完整命令。

sudoers 文件语法写错直接锁死 root 权限

改 /etc/sudoers 不该用普通编辑器硬改,visudo 是唯一安全入口——它会在保存前语法校验,错一条就拦住,避免你输完 sudo su 后发现连自己都切不进 root。常见错误是漏掉 ALL=(ALL:ALL) 里的冒号,或把 NOPASSWD 写成 NOPASSWROD 这种拼错,结果权限没生效,还误以为配置成功。

实操建议:

- 永远用

sudo visudo修改,别sudo vim /etc/sudoers - 新增规则加在

#includedir /etc/sudoers.d下的独立文件里(比如/etc/sudoers.d/myapp),便于隔离和回滚 - 测试新规则前,先开一个不带 sudo 的终端留作“逃生通道”,再在另一个终端试

sudo -l看是否列出了预期命令

NOPASSWD 允许免密但不等于无风险

NOPASSWD 看似方便,实际等于把对应命令的 root 执行权交给了用户 shell 环境——如果该用户被植入恶意脚本、或用了弱密码被爆破,攻击者就能直接提权。更隐蔽的风险是:某些命令本身支持 shell 调用(比如 find /tmp -exec sh \; 或 less /etc/shadow 中按 ! 进系统 shell),一旦放进 NOPASSWD 白名单,就等于开了后门。

实操建议:

- 只对具体命令加 NOPASSWD,禁用通配符,比如写

/usr/bin/systemctl restart nginx,别写/usr/bin/systemctl * - 用

sudo -l定期检查哪些命令被设为免密,尤其留意含sh、bash、python、perl、awk、find、less、more的条目 - 生产环境慎用 NOPASSWD,优先考虑

timestamp_timeout=0(每次 sudo 都要输密码)或配合requiretty(仅限终端会话)

sudo -u 指定用户时环境变量不继承很常见

执行 sudo -u www-data php script.php 报错“找不到 composer”或“找不到自定义 bin 目录”,大概率不是权限问题,而是 sudo 默认清空了大部分环境变量(比如 $PATH、$HOME)。www-data 用户的 $PATH 通常极简(/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/sbin:/bin),不含 /opt/composer/vendor/bin 这类路径。

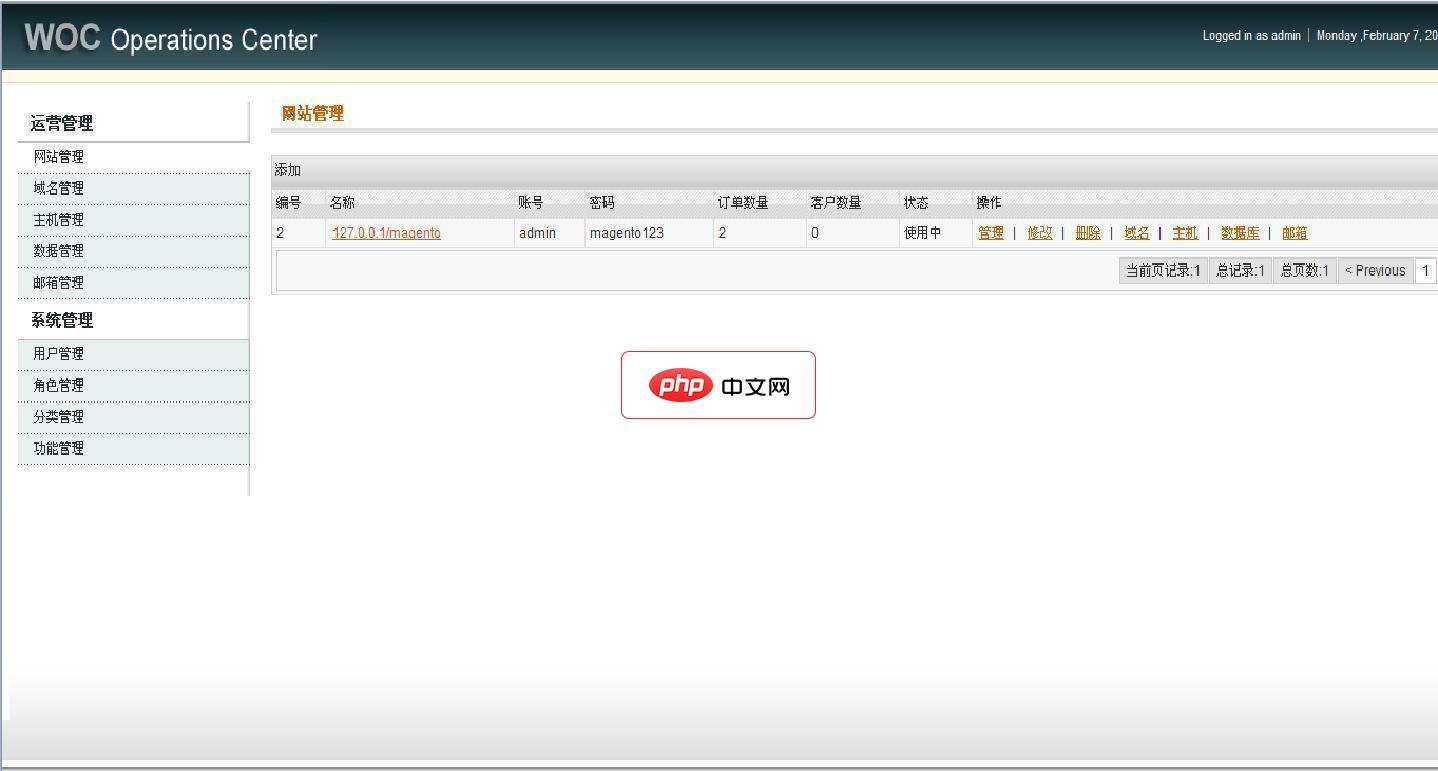

WOC-YII是rschome.com基于yii framework 1.1.8框架所开发的一款开源简易站群管理系统。它的功能与WOC完全一样。目前版本为V1.3,新版本正在开发中,同时欢迎大家参与到开发中来! WOC-YII 1.3在1.2的基础上优化了登录系统(密码加密),优化了权限控制系统,新增seo管理功能,新增自动安装向导! 程序框架:yiiframework1.1.8 配置文件:p

实操建议:

- 用

sudo -u www-data env "PATH=$PATH" php script.php临时透传 PATH(注意双引号,避免本地变量提前展开) - 长期方案是在 sudoers 中加

Defaults env_keep += "PATH",但需确认是否影响其他策略 - 更稳妥的做法是写绝对路径:用

/usr/bin/php替代php,用/opt/composer/vendor/bin/phinx替代phinx

sudo 日志默认不记录命令参数,审计容易漏关键信息

系统默认只记下“某用户执行了 sudo”,但不会存 sudo rm -rf /var/log/* 这种具体参数——日志里只显示 rm,看不出是否带 -rf。这在排查误操作或定位入侵行为时几乎没用。

实操建议:

- 在

/etc/sudoers加一行Defaults log_input, log_output,开启 I/O 日志(需sudoreplay配合回放) - 更轻量的替代:加

Defaults syslog=local1,再配置 rsyslog 把 local1 日志单独存档,并确保Defaults logfile="/var/log/sudo.log"开启 - 最关键的是启用

Defaults log_subcmds(sudo 1.8.25+),它会让日志包含完整命令行参数,比如记录rm -rf /tmp/test而不只是rm

真正难的是持续维护:sudoers 规则一多,没人定期 review 就容易变成“谁都能跑 systemctl、谁都能读 /etc/shadow”。权限不是配一次就完事,得当配置项一样版本管理、走变更流程、留回滚点。